Tren Serangan Siber Terbesar Tahun Ini

Lanskap ancaman siber terus berubah dengan kecepatan yang tidak pernah bisa sepenuhnya diprediksi. Setiap tahun selalu ada pola baru, teknik baru, dan target baru yang menjadi fokus para pelaku kejahatan digital. Tahun ini tidak berbeda. Bahkan, dalam beberapa hal, kompleksitas dan skala serangan yang terjadi melampaui apa yang pernah dicatat sebelumnya. Memahami tren ini bukan hanya penting bagi tim keamanan IT, tetapi bagi siapa saja yang menjalankan bisnis atau memiliki aset digital yang bernilai.

Yang membedakan serangan siber hari ini dari satu dekade lalu bukan hanya soal teknologi yang digunakan. Motivasinya lebih beragam, pelakunya lebih terorganisir, dan dampaknya jauh lebih luas. Serangan yang dulu membutuhkan keahlian teknis tinggi kini bisa dieksekusi oleh aktor dengan kemampuan terbatas berkat tersedianya alat serangan yang dijual bebas di forum-forum bawah tanah. Ini yang membuat ancaman siber menjadi masalah yang merata, bukan hanya urusan korporasi besar atau instansi pemerintah.

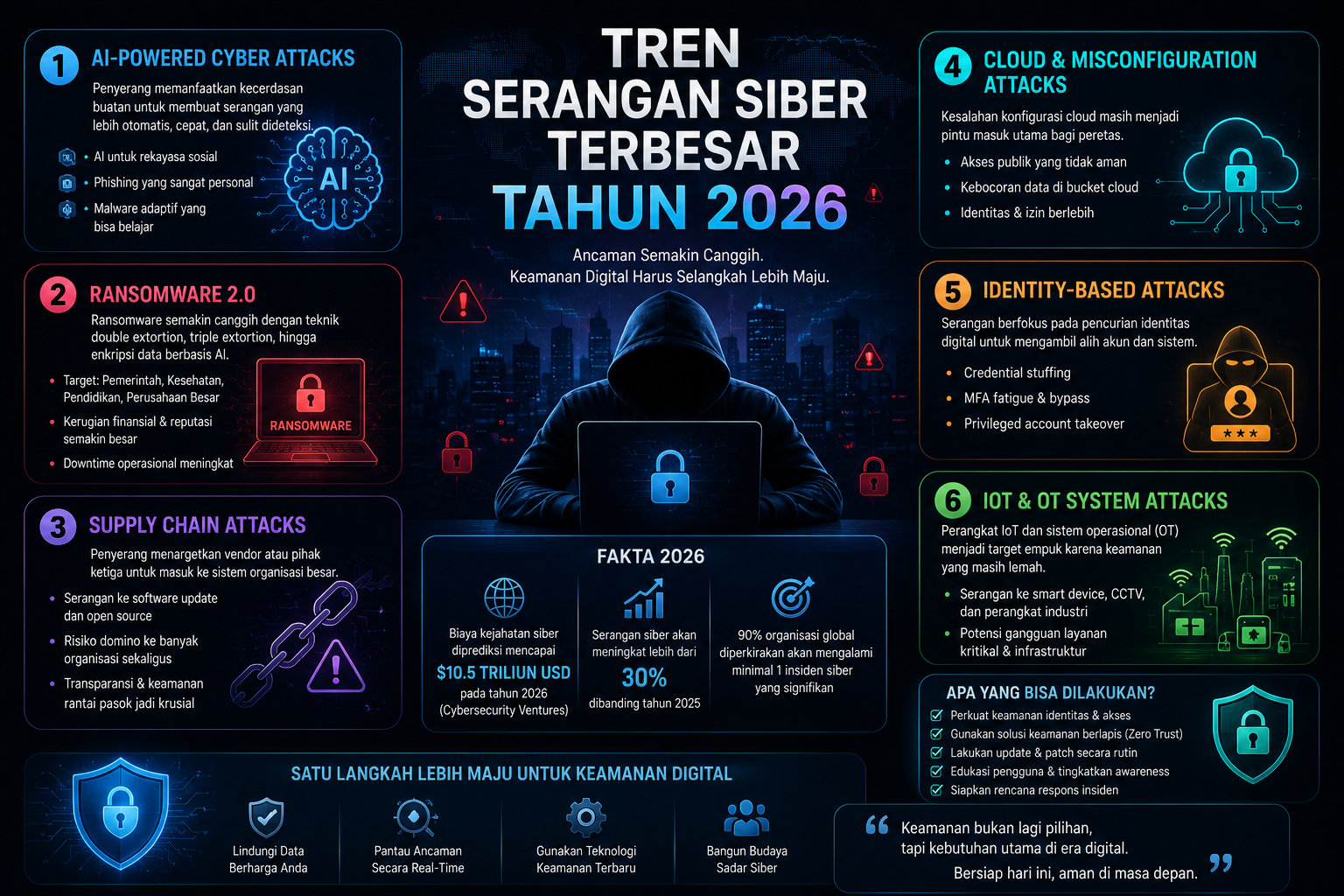

Ransomware Terus Berevolusi dan Makin Agresif

Ransomware tetap menjadi ancaman paling dominan tahun ini. Namun modelnya sudah jauh berbeda dari serangan enkripsi sederhana yang populer beberapa tahun lalu. Kelompok ransomware besar kini mengoperasikan apa yang dikenal sebagai Ransomware-as-a-Service, di mana infrastruktur serangan disewakan kepada afiliasi yang tidak harus memiliki keahlian teknis mendalam. Hasilnya adalah volume serangan yang meningkat drastis dengan target yang semakin beragam.

Taktik yang digunakan juga semakin canggih. Sebelum mengenkripsi data, pelaku kini terlebih dahulu mengekstrak data sensitif milik korban. Ancaman ganda ini membuat tekanan jauh lebih besar karena bahkan jika korban berhasil memulihkan sistem dari backup, mereka tetap menghadapi risiko kebocoran data yang bisa merusak reputasi dan memicu kewajiban hukum. Beberapa kelompok bahkan menjalankan situs bocor publik di mana data korban yang tidak membayar tebus dipublikasikan secara bertahap.

Sektor yang paling banyak menjadi target tahun ini adalah layanan kesehatan, infrastruktur publik, dan lembaga pendidikan. Pilihan target ini bukan kebetulan. Organisasi di sektor-sektor ini seringkali memiliki sistem keamanan yang belum diperbarui, data yang sangat sensitif, dan tekanan operasional tinggi yang membuat mereka lebih cenderung membayar tebusan daripada menanggung gangguan layanan yang berkepanjangan.

Serangan Berbasis AI Mulai Masuk ke Fase Praktis

Kecerdasan buatan bukan hanya alat defensif dalam keamanan siber. Tahun ini, bukti penggunaan AI dalam serangan ofensif semakin banyak terdokumentasi. Salah satu aplikasi yang paling mengkhawatirkan adalah penggunaan AI untuk menciptakan pesan phishing yang jauh lebih meyakinkan. Alih-alih email generik dengan tata bahasa yang buruk yang mudah dikenali, serangan phishing berbasis AI kini mampu menghasilkan pesan yang dipersonalisasi berdasarkan profil target, menggunakan gaya bahasa yang konsisten, dan bahkan menyesuaikan konten dengan konteks profesional korban.

Deepfake audio dan video juga mulai digunakan dalam serangan yang menargetkan proses bisnis. Ada beberapa kasus yang terdokumentasi di mana pelaku menggunakan suara sintetis yang menyerupai eksekutif senior untuk menginstruksikan transfer dana kepada staf keuangan. Jenis serangan ini dikenal sebagai Business Email Compromise yang ditingkatkan dengan teknologi AI, dan tingkat keberhasilannya mengkhawatirkan karena melewati kewaspadaan yang biasanya efektif terhadap penipuan konvensional.

Di sisi lain, AI juga digunakan untuk mengotomatisasi proses pemindaian kerentanan. Sistem yang dulu membutuhkan waktu berhari-hari untuk mengidentifikasi celah di infrastruktur target kini bisa menyelesaikannya dalam hitungan jam. Ini secara fundamental mengubah ekonomi serangan siber karena mengurangi biaya dan waktu yang dibutuhkan untuk mempersiapkan serangan yang ditargetkan.

Supply Chain Attack Menjadi Vektor Favorit

Salah satu tren yang paling signifikan dan seringkali kurang mendapat perhatian adalah meningkatnya serangan rantai pasokan. Konsepnya sederhana namun dampaknya bisa sangat luas: daripada menyerang target utama yang biasanya memiliki pertahanan kuat, pelaku menyusup melalui vendor, mitra, atau penyedia perangkat lunak pihak ketiga yang memiliki akses ke sistem target. Satu kompromi di titik yang tepat dalam rantai pasokan bisa membuka akses ke ratusan bahkan ribuan organisasi sekaligus.

Kasus-kasus besar yang melibatkan perangkat lunak manajemen IT dan platform pengembang dalam beberapa tahun terakhir sudah menunjukkan skala kerusakan yang bisa ditimbulkan oleh model serangan ini. Tahun ini, pola yang sama terus berlanjut dengan target yang bergeser ke komponen open source yang banyak digunakan dalam pengembangan perangkat lunak. Ketergantungan ekosistem teknologi pada library dan framework open source menciptakan permukaan serangan yang sangat luas karena satu paket yang dikompromikan bisa mempengaruhi jutaan aplikasi yang bergantung padanya.

Ancaman dari Dalam yang Sering Diremehkan

Di tengah fokus pada ancaman eksternal, insider threat tetap menjadi salah satu risiko yang paling sulit dikelola. Karyawan yang tidak puas, mantan staf yang masih memiliki akses aktif, atau individu yang menjadi korban rekrutmen oleh pihak bermusuhan semuanya berpotensi menjadi vektor serangan yang sangat efektif. Ancaman dari dalam memiliki keunggulan inheren: pelaku sudah memiliki akses legitimate ke sistem, mengetahui lokasi data berharga, dan memahami prosedur keamanan yang harus dihindari.

Tren kerja jarak jauh yang menjadi norma baru pasca pandemi memperburuk tantangan ini. Batas antara perangkat kerja dan personal semakin kabur, visibilitas tim keamanan terhadap aktivitas pengguna menjadi lebih terbatas, dan vektor serangan sosial seperti manipulasi psikologis menjadi lebih mudah dieksploitasi ketika komunikasi tim sebagian besar terjadi melalui saluran digital. Organisasi yang belum menyesuaikan model keamanan mereka dengan realitas kerja terdistribusi ini berada dalam posisi yang rentan.

Infrastruktur Kritis Jadi Target Strategis

Serangan terhadap infrastruktur kritis seperti jaringan listrik, sistem air, dan fasilitas kesehatan bukan lagi skenario teoritis. Tahun ini, beberapa insiden signifikan melibatkan upaya gangguan terhadap sistem operasional yang mendukung layanan publik esensial. Yang membuat kategori serangan ini berbeda adalah motivasinya yang seringkali bukan finansial, melainkan geopolitik atau strategis. Pelaku yang berada di balik serangan semacam ini biasanya memiliki sumber daya dan kesabaran yang jauh melampaui kelompok kriminal biasa.

Konvergensi antara sistem IT konvensional dan sistem Operational Technology (OT) yang mengontrol infrastruktur fisik menciptakan permukaan serangan baru yang belum sepenuhnya dipahami oleh banyak organisasi. Perangkat IoT yang terhubung ke jaringan korporat, sistem kontrol industri yang dulu terisolasi kini terekspos ke internet, dan protokol komunikasi lama yang tidak dirancang dengan keamanan sebagai prioritas semuanya berkontribusi pada kerentanan yang nyata.

Respons yang Dibutuhkan Bukan Sekadar Teknologi

Menghadapi lanskap ancaman yang terus berkembang, respons yang efektif membutuhkan lebih dari sekadar investasi dalam teknologi keamanan terbaru. Teknologi adalah komponen penting, tetapi tanpa strategi yang tepat, sumber daya manusia yang terlatih, dan proses yang teruji, bahkan solusi keamanan paling canggih pun bisa gagal. Kesenjangan keterampilan keamanan siber yang semakin melebar secara global membuat tantangan ini semakin nyata bagi organisasi dari semua skala.

Pendekatan yang semakin diadopsi oleh organisasi yang matang secara keamanan adalah model Zero Trust, di mana tidak ada pengguna atau perangkat yang secara otomatis dipercaya meskipun berada di dalam jaringan internal. Setiap akses diverifikasi, setiap aktivitas dipantau, dan prinsip least privilege diterapkan secara konsisten. Model ini secara fundamental berbeda dari pendekatan keamanan berbasis perimeter yang sudah tidak relevan di era cloud dan kerja terdistribusi.

Kesiapan menghadapi insiden juga menjadi semakin kritis. Bukan soal apakah sebuah organisasi akan mengalami insiden keamanan, tetapi kapan dan seberapa siap mereka untuk merespons. Rencana respons insiden yang terdokumentasi, dilatihkan secara berkala, dan melibatkan pemangku kepentingan dari seluruh organisasi adalah perbedaan antara insiden yang terkendali dan bencana operasional yang berkepanjangan.

Hubungi Kami

Ancaman siber tidak menunggu kesiapan. Memahami lanskap risiko yang ada adalah langkah pertama, namun memiliki partner yang bisa menerjemahkan pemahaman itu menjadi perlindungan nyata adalah yang membuat perbedaan sesungguhnya.

Hubungi Kami melalui kontak resmi untuk asesmen keamanan awal.